1жңҲ13ж—ҘпјҢ incaseformatз—…жҜ’еңЁе…ЁзҪ‘йӣҶдёӯзҲҶеҸ‘пјҢдёӯжҜ’з”ЁжҲ·Cзӣҳд»ҘеӨ–жүҖжңүж–Ү件被еҲ йҷӨгҖӮзҒ«з»’е·ҘзЁӢеёҲеңЁиҜҘдәӢ件йҰ–ж¬ЎжҠҘе‘Ҡзҡ„йҖҶеҗ‘еҲҶжһҗдёӯпјҢжҺЁжөӢз—…жҜ’зЁӢеәҸеҲ¶дҪңеӯҳеңЁй”ҷиҜҜпјҢеҜјиҮҙе…¶зҲҶеҸ‘ж—¶й—ҙжҺЁиҝҹеҲ°д»Ҡе№ҙ1жңҲ13ж—ҘгҖӮиҖҢеҗҢиЎҢеҺӮе•Ҷд№ҹеңЁеҗҺз»ӯжҠҘе‘ҠдёӯиЎЁжҳҺдёҖиҮҙи§ӮзӮ№гҖӮдҪҶжҳҜпјҢйҖҡиҝҮзҒ«з»’еЁҒиғҒжғ…жҠҘзі»з»ҹд»ҘеҸҠж ·жң¬еҲҶжһҗпјҢзҒ«з»’е·ҘзЁӢеёҲеҶҚж¬ЎеҜ№з—…жҜ’ж·ұеәҰжәҜжәҗеҸ‘зҺ°пјҢиҜҘз—…жҜ’иӣ°дјҸиҮід»ҠжүҚзҲҶеҸ‘пјҢжҲ–дёәж”»еҮ»иҖ…зҡ„зІҫеҝғзӯ–еҲ’гҖӮ

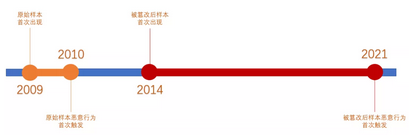

ж №жҚ®зҒ«з»’е·ҘзЁӢеёҲеҲҶжһҗпјҢиҜҘз—…жҜ’еӯҳеңЁиҮіе°‘дёӨдёӘеҸҳз§ҚгҖӮжҺЁжөӢ第дёҖдёӘеҸҳз§ҚдёәеҺҹдҪңиҖ…жүҖеҒҡзҡ„еҺҹе§Ӣз—…жҜ’пјҢжңҖж—©еҸҜиҝҪжәҜиҮі2009е№ҙпјҢе…¶зҲҶеҸ‘ж—¶й—ҙдёә2010е№ҙ4жңҲ1ж—ҘгҖӮд»Һд»…дёҖе№ҙзҡ„жҪңи—Ҹж—¶й—ҙе’ҢйҖүжӢ©зҡ„зҲҶеҸ‘ж—ҘжңҹпјҲж„ҡдәәиҠӮпјүжқҘзңӢпјҢдёҚжҺ’йҷӨжҳҜеҺҹдҪңиҖ…жөӢиҜ•з—…жҜ’зҡ„еҸҜиғҪжҖ§гҖӮ第дәҢдёӘеҲҷдёәй»‘е®ўзҜЎж”№еҗҺзҡ„еҸҳз§ҚпјҢжңҖж—©еҸҜиҝҪжәҜиҮі2014е№ҙпјҢ并被и®ҫзҪ®еңЁ2021е№ҙ1жңҲ13ж—ҘзҲҶеҸ‘гҖӮ

еҜ№жҜ”дёӨдёӘеҸҳз§Қз—…жҜ’еҸҜд»ҘеҸ‘зҺ°пјҢдёӨиҖ…еңЁж ёеҝғд»Јз ҒйҖ»иҫ‘дёӯд»…жңүдёҖеӨ„ж•°жҚ®иў«зҜЎж”№гҖӮиҝҷз§ҚзҜЎж”№зҡ„ж–№ејҸжһҒе…¶з»Ҷеҫ®йҡҗи”ҪпјҢжӣҙеғҸжҳҜзІҫеҝғзӯ–еҲ’пјҢзӣ®зҡ„жҲ–жҳҜдёәдәҶеј•еҜјз—…жҜ’еҲҶжһҗдәәе‘ҳиҜҜд»Ҙдёәз—…жҜ’зЁӢеәҸеҮәзҺ°bugпјҢеўһеҠ жҪңдјҸзҡ„жңәдјҡпјҢд»Ҙдҫҝ继з»ӯжү©ж•ЈеҚұе®ігҖӮ

еӣҫпјҡдёӨдёӘеҸҳз§Қз—…жҜ’еҮәзҺ°дёҺзҲҶеҸ‘ж—¶й—ҙзӮ№

еҗҢж—¶пјҢйҖҡиҝҮж·ұеәҰжәҜжәҗеҸҜд»ҘеҸ‘зҺ°пјҢеңЁжӯӨеүҚе…ідәҺиҜҘз—…жҜ’дәӢ件зҡ„дј—еӨҡеҲҶжһҗжҠҘе‘ҠдёӯпјҢдёҚеҗҢеҺӮе•ҶеҜ№иҜҘз—…жҜ’зҡ„иҝҪжәҜж—ҘжңҹеҒҸе·®пјҲеҢ…жӢ¬2009е№ҙгҖҒ2014е№ҙзӯүпјүе®һйҷ…дёҠжәҗиҮӘеҜ№иҜҘз—…жҜ’дёӨдёӘдёҚеҗҢеҸҳз§Қзҡ„ж··ж·ҶгҖӮе®һйҷ…дёҠпјҢзҒ«з»’еҹәдәҺиҮӘдё»еҸҚз—…жҜ’еј•ж“ҺпјҢиғҪеӨҹеҗҢж—¶жҹҘжқҖдёӨдёӘеҸҳз§Қзҡ„е…ЁйғЁж ·жң¬гҖӮ

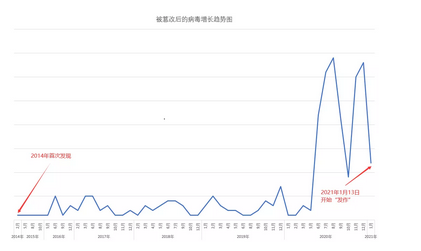

иў«зҜЎж”№зҡ„з—…жҜ’еҲ©з”Ёж–Ү件еҗҚиҺ·еҫ—з”ЁжҲ·дҝЎд»»иәІйҒҝжҹҘжқҖпјҢеҠ дёҠи¶…й•ҝжҪңдјҸжңҹзҡ„дј ж’ӯз§ҜзҙҜпјҢеҜјиҮҙж„ҹжҹ“йҮҸжҢҒз»ӯеўһй•ҝпјҢ并дәҺеңЁд»Ҡе№ҙ1жңҲ13ж—ҘзӘҒ然еӨ§иҢғеӣҙзҲҶеҸ‘пјҢиҫҫеҲ°дәҶдёҘйҮҚзЁӢеәҰгҖӮиҖҢж №жҚ®вҖңзҒ«з»’з»Ҳз«ҜеЁҒиғҒжғ…жҠҘзі»з»ҹвҖқзӣ‘жөӢпјҢд№ҹиҜҒе®һеңЁ2020е№ҙ5жңҲд»ҘеҗҺпјҢиў«зҜЎж”№зҡ„з—…жҜ’ж ·жң¬зҡ„дј ж’ӯйҮҸжңүжҳҫи‘—дёҠеҚҮи¶ӢеҠҝгҖӮ

дёҖдёӘйҡҗи—Ҹдёғе№ҙзҡ„иҖҒз—…жҜ’пјҢеңЁж”»еҮ»иҖ…йў„жңҹзҡ„ж—¶й—ҙйҮҢйӣҶдёӯзҲҶеҸ‘пјҢ并дјҒеӣҫйҡҗзһ’гҖҒиҜҜеҜјеҜ№е…¶иҝҪжәҜеҲҶжһҗзҡ„з—…жҜ’еҲҶжһҗдәәе‘ҳпјҢиҝҷд№ҹз»ҷе№ҝеӨ§е®үе…Ёд»ҺдёҡиҖ…ж•Іе“ҚиӯҰй’ҹпјҢеңЁдёҺз—…жҜ’гҖҒй»‘е®ўзҡ„еҜ№жҠ—дёӯпјҢйңҖиҰҒжӣҙеҠ дёҘи°Ёе’Ңе…ЁйқўпјҢжүҚиғҪз»ҷз”ЁжҲ·жҸҗдҫӣеҸҜйқ зҡ„дҝқйҡңгҖӮ

йҷ„пјҡгҖҗеҲҶжһҗжҠҘе‘ҠгҖ‘

дёҖгҖҒ иҜҰз»ҶеҲҶжһҗ

йҖҡиҝҮеҜ№incaseformatз—…жҜ’зҡ„жәҜжәҗпјҢжҲ‘们еҸ‘зҺ°д№ӢеүҚеҲҶжһҗжҠҘе‘ҠдёӯжҺЁжөӢзҡ„иҜҘз—…жҜ’д№ӢжүҖд»ҘжҪңдјҸж•°е№ҙ并еңЁ2021е№ҙ1жңҲ13ж—Ҙи§ҰеҸ‘еҲ йҷӨж–Ү件зҡ„ж”»еҮ»йҖ»иҫ‘пјҢжҲ–并йқһbugеҜјиҮҙпјҢиҖҢжҳҜж”»еҮ»иҖ…зІҫеҝғи®ҫи®ЎгҖӮ

йҖҡиҝҮеҜ№зҒ«з»’жҚ•иҺ·зҡ„incaseformatз—…жҜ’еҗҢжәҗж ·жң¬иҝӣиЎҢжўізҗҶпјҢжҲ‘们еҸ‘зҺ°иҜҘз—…жҜ’иҮіе°‘жңүдёӨдёӘеҸҳз§ҚеңЁйҮҺиҝӣиЎҢдј ж’ӯгҖӮе…¶дёӯдёҖдёӘеҸҳз§ҚжңҖж—©еҸҜд»ҘиҝҪжәҜеҲ°2009е№ҙпјҢиҜҘз—…жҜ’еҸҳз§ҚдјҡеңЁ2010е№ҙ4жңҲ1ж—ҘпјҲж„ҡдәәиҠӮпјүи§ҰеҸ‘еҲ йҷӨж–Ү件йҖ»иҫ‘пјӣиҖҢеҸҰдёҖдёӘеҸҳз§ҚеҲҷзӣ®еүҚеҸҜиҝҪжәҜзҡ„еҮәзҺ°ж—¶й—ҙдёә2014е№ҙпјҢиҜҘеҸҳз§Қдёәй»‘е®ўеңЁеҺҹе§ӢеҸҳз§ҚеҹәзЎҖдёҠйҖҡиҝҮдәәдёәзҜЎж”№еҫ—еҲ°пјҢиҜҘеҸҳз§ҚйҖҡиҝҮдәәдёәзҜЎж”№жҺЁиҝҹдәҶж”»еҮ»йҖ»иҫ‘пјҢеҸҜеңЁж—¶йҡ”7е№ҙеҗҺзҡ„2021е№ҙ1жңҲ13ж—Ҙи§ҰеҸ‘ж”»еҮ»йҖ»иҫ‘гҖӮ

з”ұдәҺиў«зҜЎж”№еҗҺзҡ„з—…жҜ’ж ·жң¬еңЁд№ӢеҗҺдёҖзӣҙеӨ„дәҺжҪңдјҸзҠ¶жҖҒпјҢдё”дёҚжҳ“иў«з”ЁжҲ·еҸ‘зҺ°пјҢеҜјиҮҙиҜҘз—…жҜ’еӨ§иӮҶдј ж’ӯпјҢ并еңЁ2021е№ҙ1жңҲ13ж—ҘйӣҶдёӯвҖңеҸ‘дҪңвҖқйҖ жҲҗдәҶеӨ§иҢғеӣҙдёҚиүҜеҪұе“ҚгҖӮдёӨдёӘеҸҳз§Қз—…жҜ’дј ж’ӯдёҺз—…жҜ’иЎҢдёәи§ҰеҸ‘ж—¶й—ҙзәҝпјҢеҰӮдёӢеӣҫжүҖзӨәпјҡ

еӣҫзүҮ

з—…жҜ’дј ж’ӯдёҺжҒ¶ж„ҸиЎҢдёәи§ҰеҸ‘ж—¶й—ҙзәҝ

еӣҫзүҮ

VirusTotalжЈҖзҙўеҺҹе§Ӣж ·жң¬жҸҗдәӨдҝЎжҒҜ

еӣҫзүҮ

VirusTotalжЈҖзҙўиў«зҜЎж”№ж ·жң¬жҸҗдәӨдҝЎжҒҜ

йҖҡиҝҮеҜ№зҒ«з»’жҚ•иҺ·зҡ„е…ЁйғЁincaseformatеҗҢжәҗж ·жң¬иҝӣиЎҢжўізҗҶпјҢжҲ‘们еҸ‘зҺ°иў«зҜЎж”№ж ·жң¬зҡ„ж•°йҮҸиҝңеӨ§дәҺеҺҹе§Ӣж ·жң¬ж•°йҮҸпјҢдёӨиҖ…зӣёе·®е°Ҷиҝ‘79еҖҚгҖӮеҚіеңЁйҮҺдј ж’ӯзҡ„иҜҘи •иҷ«з—…жҜ’ж ·жң¬дёӯпјҢжңүжҺҘиҝ‘99%зҡ„ж ·жң¬еқҮдёәиў«зҜЎж”№еҗҺж ·жң¬гҖӮзӣёе…іж ·жң¬ж•°йҮҸжғ…еҶөпјҢеҰӮдёӢеӣҫжүҖзӨәпјҡ

еӣҫзүҮ

еҺҹе§Ӣж ·жң¬дёҺиў«зҜЎж”№еҗҺж ·жң¬ж•°йҮҸжғ…еҶө

йҖҡиҝҮжҺ’йҷӨиў«ж„ҹжҹ“еһӢз—…жҜ’ж„ҹжҹ“жҲ–еёҰжңүж„ҹжҹ“еһӢж®Ӣз•ҷж•°жҚ®зӯүж— ж•Ҳж ·жң¬жғ…еҶөеҗҺеҸ‘зҺ°пјҢиў«зҜЎж”№зҡ„з—…жҜ’ж ·жң¬ж•°йҮҸд»Һ2014е№ҙејҖе§Ӣж•ҙдҪ“е‘ҲжіўеҠЁдёҠеҚҮи¶ӢеҠҝдё”дәҺ2020е№ҙ5жңҲејҖе§ӢеҮәзҺ°вҖңдә•е–·вҖқејҸеўһй•ҝгҖӮиҜҘз—…жҜ’ж•°йҮҸеўһй•ҝи¶ӢеҠҝдёҺе…¶жҪңдјҸжңҹй•ҝгҖҒйӣҶдёӯвҖңеҸ‘дҪңвҖқгҖҒз ҙеқҸжҖ§ејәзӯүзү№жҖ§пјҢдҪҝеҫ—жӯӨж¬ЎдәӢ件еҸ—жіўеҸҠз”ЁжҲ·е№ҝдё”з”ЁжҲ·ж„ҹзҹҘејәзғҲгҖӮз—…жҜ’еўһй•ҝи¶ӢеҠҝпјҢеҰӮдёӢеӣҫжүҖзӨәпјҡ

еӣҫзүҮ

иў«зҜЎж”№еҗҺзҡ„з—…жҜ’еўһй•ҝи¶ӢеҠҝеӣҫ

йҖҡиҝҮдәҢиҝӣеҲ¶еҜ№жҜ”дёӨдёӘз—…жҜ’еҸҳз§ҚпјҢеҸ‘зҺ°еңЁж ёеҝғд»Јз ҒйҖ»иҫ‘дёӯд»…жңүдёҖеӨ„ж•°жҚ®иў«зҜЎж”№дё”жһҒжңүеҸҜиғҪжҳҜзӣҙжҺҘйҖҡиҝҮдәҢиҝӣеҲ¶зҡ„ж–№ејҸиҝӣиЎҢдҝ®ж”№гҖӮзҜЎж”№зҡ„дҪҚзҪ®дёәSysutils::DateTimeToTimeStampеә“еҮҪж•°жүҖдҪҝз”Ёзҡ„е…ЁеұҖеҸҳйҮҸIMSecsPerDayпјҲдёҖеӨ©зҡ„жҖ»жҜ«з§’ж•°пјүпјҢд»ҺиҖҢеҪұе“ҚжңҖз»Ҳи§ҰеҸ‘еҲ йҷӨж–Ү件йҖ»иҫ‘зҡ„ж—¶й—ҙзӮ№гҖӮ

еҲҶжһҗдәәе‘ҳеңЁеҲҶжһҗз—…жҜ’ж ·жң¬ж—¶пјҢйҖҡеёёдјҡдҝЎд»»еә“еҮҪж•°д»Јз ҒпјҢиҖҢжҠҠжіЁж„ҸеҠӣйӣҶдёӯз”ЁжҲ·д»Јз ҒдёҠгҖӮеӣ жӯӨиҝҷж ·зҡ„иҝҗиЎҢж—¶еә“еҮҪж•°зҜЎж”№еҫҲе®№жҳ“иў«еҲҶжһҗдәәе‘ҳеҝҪи§ҶпјҢд»ҺиҖҢжҺ©йҘ°з—…жҜ’зҡ„зңҹжӯЈж„ҸеӣҫгҖӮиў«зҜЎж”№еүҚеҗҺзҡ„з—…жҜ’ж ·жң¬д»Јз ҒеҸҠж•°жҚ®еҜ№жҜ”пјҢеҰӮдёӢеӣҫжүҖзӨәпјҡ

еӣҫзүҮ

иў«зҜЎж”№еүҚеҗҺзҡ„з—…жҜ’ж ·жң¬д»Јз ҒеҸҠж•°жҚ®еҜ№жҜ”еӣҫ

иў«зҜЎж”№еүҚеҗҺзҡ„з—…жҜ’ж ·жң¬еңЁеҲӨж–ӯи§ҰеҸ‘ж—Ҙжңҹд»Јз ҒзӣёеҗҢпјҢе…·дҪ“еҰӮдёӢеӣҫжүҖзӨәпјҡ

еӣҫзүҮ

ITи§ЈеҶіж–№жЎҲпјҡ

移еҠЁеҠһе…¬е®үе…Ёи§ЈеҶіж–№жЎҲ 移еҠЁеә”з”Ёе®үе…Ёи§ЈеҶіж–№жЎҲ

еңЁзәҝдёҡеҠЎдјҳеҢ–и§ЈеҶіж–№жЎҲ еңЁзәҝдёҡеҠЎе®үе…Ёи§ЈеҶіж–№жЎҲ

дјҒдёҡж•°жҚ®е®үе…Ёи§ЈеҶіж–№жЎҲ еҲҶж”Ҝз»„зҪ‘дјҳеҢ–и§ЈеҶіж–№жЎҲ

дёҡеҠЎе®№зҒҫеӨҮд»Ҫи§ЈеҶіж–№жЎҲ дә’иҒ”зҪ‘е®үе…Ёз®ЎжҺ§и§ЈеҶіж–№жЎҲ

ж–°еһӢжҷәж…§еҹҺеёӮи§ЈеҶіж–№жЎҲ ж”ҝеҠЎж•°жҚ®дёӯеҝғе»әи®ҫж–№жЎҲ

ж”ҝеҠЎдё“зҪ‘е»әи®ҫи§ЈеҶіж–№жЎҲ дә’иҒ”зҪ‘е®үе…ЁдјҳеҢ–ж–№жЎҲ

ж”ҝеҠЎз§»еҠЁе®үе…ЁжҺҘе…Ҙж–№жЎҲ

дёҡеҠЎе…ЁзҪ‘зӯүзә§дҝқжҠӨдёүзә§ж•ҙж”№е»әи®ҫжЎҲдҫӢ

дёҡеҠЎеҶ…зҪ‘зӯүзә§дҝқжҠӨдёүзә§ж•ҙж”№е»әи®ҫжЎҲдҫӢ

з”өеӯҗж”ҝеҠЎдё“зҪ‘еә”з”ЁеҠ йҖҹеҸҠдј иҫ“дјҳеҢ–и§ЈеҶіж–№жЎҲ

ж”ҝеәңдҝЎжҒҜдёӯеҝғдёҠзҪ‘иЎҢдёәз®ЎзҗҶи§ЈеҶіж–№жЎҲ

дјҒдёҡеҠһе…¬ж— зәҝи§ЈеҶіж–№жЎҲ з”өеӯҗе•ҶеҠЎзҪ‘з«ҷдјҳеҢ–и§ЈеҶіж–№жЎҲ

дјҒдёҡеҠһе…¬жЎҢйқўдә‘и§ЈеҶіж–№жЎҲ ж•°еӯ—ж Ўеӣӯи§ЈеҶіж–№жЎҲ

жЎҢйқўдә‘и§ЈеҶіж–№жЎҲ ж•°еӯ—еӣҫд№ҰйҰҶи§ЈеҶіж–№жЎҲ

дёҡеҠЎдёҺж”Ҝж’‘зі»з»ҹе®үе…Ё йҡҸеҠҝиҖҢеҸҳзҡ„ICT

дә‘иө„жәҗжұ е®үе…ЁдёҺдјҳеҢ– е№ҝз”өзҪ‘з»ңи§ЈеҶіж–№жЎҲ

зҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨпјҲзӯүдҝқ2.0пјүи§ЈеҶіж–№жЎҲ

зӯүдҝқдёҖдҪ“жңәи§ЈеҶіж–№жЎҲ дә‘е®үе…Ёи§ЈеҶіж–№жЎҲ

иҝӣзЁӢз®ЎзҗҶ

д»ҘеҲ—иЎЁжҲ–ж ‘еһӢеұ•зӨәзі»з»ҹдёӯе…ЁйғЁжҙ»и·ғд»ҘеҸҠйқһжҙ»и·ғиҝӣзЁӢдҝЎжҒҜпјҢ并е…Ғи®ёз”ЁжҲ·еҜ№е…¶иҝӣиЎҢж“ҚдҪңпјҲејәеҲ¶з»“жқҹиҝӣзЁӢгҖҒжҸҗеҸ–еҶ…еӯҳеӯ—з¬ҰдёІзӯүпјүеҢ…жӢ¬пјҡ

иҝӣзЁӢIDгҖҒдјҡиҜқIDгҖҒе…Ёи·Ҝеҫ„гҖҒе‘Ҫд»ӨиЎҢгҖҒеҪ“еүҚи·Ҝеҫ„гҖҒзӯүеҹәжң¬дҝЎжҒҜпјӣ

иҝӣзЁӢзәҝзЁӢдҝЎжҒҜпјӣ

иҝӣзЁӢжЁЎеқ—дҝЎжҒҜпјӣ

иҝӣзЁӢжү“ејҖзҡ„еҸҘжҹ„еҲ—иЎЁпјӣ

иҝӣзЁӢзӣёе…ізҡ„зҪ‘з»ңиҝһжҺҘдҝЎжҒҜпјӣ

иҝӣзЁӢдә§з”ҹзҡ„зҪ‘з»ңжөҒйҮҸж•°жҚ®пјӣ

д»ҘдёҚеҗҢйўңиүІеҢәеҲҶжҙ»и·ғе’Ңйқһжҙ»и·ғиҝӣзЁӢпјӣ

еҸҜд»Ҙе®ҡдҪҚиҝӣзЁӢеҜ№еә”зЁӢеәҸж–Ү件еҸҠжҹҘзңӢж–Ү件еұһжҖ§пјӣ

еҜ№жҙ»и·ғиҝӣзЁӢеҸҜд»ҘиҝӣиЎҢз»“жқҹгҖҒжҢӮиө·гҖҒжҒўеӨҚж“ҚдҪңпјӣ

еҸҜд»Ҙе…ій—ӯиҝӣзЁӢжү“ејҖзҡ„еҸҘжҹ„пјӣ

еҸҜд»ҘжҸҗеҸ–иҝӣзЁӢгҖҒжЁЎеқ—зҡ„еҶ…еӯҳжҳ еғҸжҲ–ж–Ү件дёӯзҡ„е…ЁйғЁеӯ—з¬ҰдёІпјӣ

еҸҜд»Ҙжҗңзҙўзі»з»ҹдёӯе…ЁйғЁжү“ејҖзҡ„еҸҘжҹ„е’ҢеҠ иҪҪзҡ„жЁЎеқ—пјӣ

еҗҜеҠЁйЎ№з®ЎзҗҶ

еҸҜд»Ҙжү«жҸҸзі»з»ҹдёӯзҡ„еҗҜеҠЁйЎ№пјҢ并еҸҜд»ҘеҜ№жү«жҸҸеҲ°зҡ„еҗҜеҠЁйЎ№иҝӣиЎҢзҰҒз”ЁгҖҒеҗҜеҠЁе’ҢеҲ йҷӨпјӣ

ж”ҜжҢҒжү«жҸҸд»ҘдёӢзұ»еһӢеҗҜеҠЁйЎ№пјҡ

зҷ»еҪ•зұ»пјҲLogonпјү

жөҸи§ҲеҷЁзұ»пјҲExplorerпјү

IEжөҸи§ҲеҷЁзұ»пјҲInternet Explorerпјү

зі»з»ҹжңҚеҠЎзұ»пјҲServicesпјү

еҶ…ж ёй©ұеҠЁзұ»пјҲDriversпјү

и§Јз ҒеҷЁзұ»пјҲCodecsпјү

WinsockжҸҗдҫӣиҖ…зұ»пјҲWinsock Providersпјү

жү“еҚ°жҸҗдҫӣиҖ…зұ»пјҲPrint Monitorsпјү

жң¬ең°е®үе…Ёи®ӨиҜҒзұ»пјҲLSA Providersпјү

зҪ‘з»ңжҸҗдҫӣиҖ…зұ»пјҲNetwork Providersпјү

еҗҜеҠЁжү§иЎҢзұ»пјҲBoot Executeпјү

жҳ еғҸеҠ«жҢҒзұ»пјҲImage Hijacksпјү

AppInitзұ»пјҲAppInitпјү

е·ІзҹҘеҠЁжҖҒеә“зұ»пјҲKnownDLLsпјү

Winlogonзұ»пјҲWinlogonпјү

иҫ“е…Ҙжі•зұ»пјҲIMEпјү

и®ЎеҲ’д»»еҠЎзұ»пјҲScheduled Tasksпјү

еҶ…ж ёиҜҠж–ӯдҝЎжҒҜ

еҶ…ж ё

еҶ…ж ёиҜҠж–ӯдҝЎжҒҜеҢ…жӢ¬д»ҘдёӢеҶ…ж ёдҝЎжҒҜпјҡ

й©ұеҠЁпјҲи®ҫеӨҮж ‘пјүдҝЎжҒҜпјҲDriver Informationпјү

зі»з»ҹжңҚеҠЎиЎЁпјҲService Dispatch Tableпјү

еҶ…ж ёйҖҡзҹҘдҝЎжҒҜпјҲKernel Notifyпјү

дёӯж–ӯжҸҸиҝ°з¬ҰиЎЁпјҲInterrupt Tableпјү

й«ҳдә®жҸҗзӨәиў«дҝ®ж”№зҡ„еҶ…ж ёдҝЎжҒҜпјӣ

й’©еӯҗжү«жҸҸ

жү«жҸҸеҶ…ж ёжҖҒIATгҖҒInlineй’©еӯҗпјӣ

жү«жҸҸз”ЁжҲ·жҖҒIATгҖҒInlineй’©еӯҗпјӣ

еҸҜд»ҘеҜ№жҢҮе®ҡиҝӣзЁӢиҝӣиЎҢеҝ«йҖҹжү«жҸҸпјӣ

еҜ№жү«жҸҸеҲ°зҡ„й’©еӯҗиҝӣиЎҢжҢҮд»ӨеҲҶжһҗиҜҶеҲ«еӨҡзә§и·іиҪ¬зұ»еһӢзҡ„й’©еӯҗпјӣ

жңҚеҠЎз®ЎзҗҶ

жҹҘзңӢж“ҚдҪңзі»з»ҹдёӯе·ІжіЁеҶҢзҡ„жңҚеҠЎпјҢ并еҸҜд»ҘеҜ№е…¶иҝӣиЎҢжҹҘзңӢж–Ү件зӣ®еҪ•пјҢж–Ү件еұһжҖ§пјҢе®ҡдҪҚжіЁеҶҢиЎЁпјҢеҗҜеҠЁеҒңжӯўзҡ„жҺ§еҲ¶пјӣ

й©ұеҠЁжү«жҸҸ

жҳҫзӨәж“ҚдҪңзі»з»ҹдёӯе·ІжіЁеҶҢзҡ„й©ұеҠЁпјҢ并еҸҜд»ҘеҜ№е…¶иҝӣиЎҢжҹҘзңӢж–Ү件зӣ®еҪ•пјҢж–Ү件еұһжҖ§пјҢе®ҡдҪҚжіЁеҶҢиЎЁзҡ„ж“ҚдҪңпјӣ

зҪ‘з»ңзӣ‘жҺ§

жҳҫзӨәж“ҚдҪңзі»з»ҹдёӯжӯЈеңЁиҝӣиЎҢиҒ”зҪ‘иЎҢдёәзҡ„иҝӣзЁӢпјҢ并еҸҜд»ҘеҜ№е…¶иҝӣиЎҢжҹҘзңӢж–Ү件пјҢж–Ү件еұһжҖ§пјҢз»“жқҹиҝӣзЁӢзҡ„жҺ§еҲ¶пјӣ

ж–Ү件дҝ®ж”№

ж–Ү件дҝ®ж”№ иҜҠж–ӯе·Ҙе…·ж–Ү件ж“ҚдҪң

ж–Ү件дҝ®ж”№ иҜҠж–ӯе·Ҙе…·ж–Ү件ж“ҚдҪң

жҹҘзңӢе·ІиҜҶеҲ«зҡ„еҸҜз”Ёж–Ү件й©ұеҠЁеҷЁеҶ…ж–Ү件пјҢ并еҸҜд»Ҙй«ҳжқғйҷҗеҜ№е…¶иҝӣиЎҢејәеҲ¶дҝ®ж”№еҲ йҷӨзӯүж“ҚдҪңпјӣ [4]

жіЁеҶҢиЎЁзј–иҫ‘

жҹҘзңӢж“ҚдҪңзі»з»ҹеҶ…зҡ„жіЁеҶҢиЎЁж–Ү件пјҢ并еҸҜд»Ҙй«ҳжқғйҷҗеҜ№е…¶иҝӣиЎҢејәеҲ¶дҝ®ж”№еҲ йҷӨзӯүж“ҚдҪңпјӣ

жіЁеҶҢиЎЁдҝ®ж”№

ж”ҜжҢҒең°еқҖж ҸеҜ№зӣ®ж Үй”®еҖјзҡ„еҝ«йҖҹе®ҡдҪҚпјӣ

жҠ•ж ҮеҸӮж•°пјҡ

йңҖжұӮжҸҸиҝ°пјҡзҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹжҠҖжңҜеҸӮж•°пјҡ

1гҖҒиҰҒжұӮwindowsе®ўжҲ·з«ҜйҳІжҠӨе…·жңүзі»з»ҹеҠ еӣәеҠҹиғҪпјҢйҳ»жӯўжҹҗдәӣжөҒж°“гҖҒе№ҝе‘ҠзЁӢеәҸеҜ№з”өи„‘зі»з»ҹзҡ„жҒ¶ж„ҸзҜЎж”№зӯүиЎҢдёәпјҢжҸҗдҫӣдёҖеҘ—е…Ёж–№дҪҚзҡ„еҠ еӣәж–№жЎҲпјҢдҝқжҠӨз”өи„‘зі»з»ҹеҗ„дёӘе®үе…Ёе…ій”®зӮ№гҖӮе…¶дёӯй»ҳи®ӨејҖеҗҜж–Ү件йҳІжҠӨ10йЎ№жҲ–д»ҘдёҠгҖҒжіЁеҶҢиЎЁдҝқжҠӨ25йЎ№жҲ–д»ҘдёҠгҖҒеҚұйҷ©еҠЁдҪңжӢҰжҲӘ2йЎ№жҲ–д»ҘдёҠгҖҒжү§иЎҢйҳІжҠӨ14йЎ№жҲ–д»ҘдёҠгҖҒиҝӣзЁӢйҳІжҠӨ2йЎ№жҲ–д»ҘдёҠгҖҒз—…жҜ’е…Қз–«5йЎ№жҲ–д»ҘдёҠгҖӮ

2гҖҒдёәдҝқиҜҒдә§е“ҒдёҺеҫ®иҪҜзі»з»ҹзҡ„е…је®№жҖ§пјҢиҰҒжұӮиҜҘе“ҒзүҢжүҖе…·еӨҮзҡ„еҸҚз—…жҜ’гҖҒдё»еҠЁйҳІеҫЎгҖҒйҳІзҒ«еўҷвҖңдёүеҗҲдёҖвҖқпјҢеҸ–еҫ—дёҺеҫ®иҪҜзҡ„еҗҲдҪңе…ізі»иҜҒжҳҺгҖӮ

3гҖҒдёәдҝқйҡңз”ЁжҲ·йҡҗз§Ғе®үе…ЁпјҢжң¬ж¬ЎжҠ•ж Үдә§е“ҒеңЁжҹҘжқҖйҳІеҫЎзҡ„еҗҢж—¶пјҢдә§з”ҹзҡ„ж—Ҙеҝ—и®°еҪ•д»…еӯҳеӮЁеңЁз”ЁжҲ·жң¬ең°пјҢдёҚеӣһдј д»»дҪ•ж•°жҚ®з»ҷжҠ•ж ҮеҺӮ家гҖӮ

4гҖҒиҰҒжұӮwindowsе®ўжҲ·з«ҜйҳІжҠӨеҗҢж—¶е…·еӨҮжЎҢйқўеҸідёӢи§’е№ҝе‘Ҡеј№зӘ—жӢҰжҲӘе…·жңүжЎҢйқўеҸідёӢи§’е№ҝе‘Ҡеј№зӘ—жӢҰжҲӘе’ҢиҪҜ件е®үиЈ…жӢҰжҲӘеҠҹиғҪпјҢе®үиЈ…иҪҜ件зҡ„ж—¶еҖҷеё®еҠ©з”ЁжҲ·иҜҶеҲ«иҪҜ件жҳҜеҗҰжҳҜжҺЁе№ҝиҪҜ件пјҢз”ЁжҲ·еҸҜд»ҘиҮӘз”ұйҖүжӢ©жҳҜеҗҰйңҖиҰҒ继з»ӯе®үиЈ…пјӣеҪ“жңүеҸ‘зҺ°жңүжҺЁе№ҝиҪҜ件жӯЈеңЁе®үиЈ…ж—¶пјҢдјҡеј№зӘ—жҸҗзӨәпјҢ

з”ЁжҲ·еҸҜд»Ҙж №жҚ®йңҖиҰҒйҖүжӢ©жҳҜеҗҰе®үиЈ…жӯӨиҪҜ件гҖӮ

5гҖҒиҰҒжұӮе…·жңүиҝңзЁӢзҷ»еҪ•йҳІжҠӨпјҢиҝңзЁӢзҷ»еҪ•йҳІжҠӨеҠҹиғҪеҸҜд»Ҙжңүж•Ҳйҳ»жӯўжңӘдҝЎд»»зҡ„иҝңзЁӢзҷ»еҪ•пјҲеҹәдәҺRDPеҚҸи®®пјүгҖӮиҝңзЁӢзҷ»еҪ•йҳІжҠӨеҠҹиғҪй»ҳи®ӨдёҚејҖеҗҜпјӣеҪ“еҠҹиғҪејҖеҗҜеҗҺпјҢжңӘдҝЎд»»IPпјҲж®өпјүзҡ„и®ҫеӨҮпјҲеҢ…жӢ¬дҪҶдёҚйҷҗдәҺпјҡPCгҖҒе№іжқҝгҖҒжүӢжңәзӯүпјүиҝңзЁӢзҷ»еҪ•з»Ҳз«ҜеҗҺпјҢиҝңзЁӢжЎҢйқўжңҚеҠЎе°Ҷиў«ејәеҲ¶з»“жқҹпјҢеј№еҮәдјҡиҜқе·Із»“жқҹжҸҗзӨәжЎҶпјҢеҸҜжңүж•Ҳйҳ»жӯўеӢ’зҙўз—…жҜ’зҡ„е…ҘеҸЈд№ӢдёҖпјӣ

6гҖҒиҰҒжұӮе…·жңүи®ҫеӨҮжҺ§еҲ¶еҠҹиғҪпјҢеҸҜз®ЎжҺ§UзӣҳгҖҒдҫҝжҗәи®ҫеӨҮгҖҒUж— зәҝзҪ‘еҚЎгҖҒUжңүйҷҗзҪ‘еҚЎгҖҒжү“еҚ°жңәгҖҒе…үй©ұгҖҒи“қзүҷи®ҫеӨҮпјӣ

7гҖҒеҲ¶йҖ еҺӮе•Ҷзҡ„еҸҚз—…жҜ’еј•ж“Һиҫ“еҮәиҝҮз»ҷеӣҪеҶ…е…¶е®ғйқһе…іиҒ”еҚ•дҪҚзҡ„е®үе…ЁеҺӮ家3家жҲ–д»ҘдёҠгҖӮйЎ»жҸҗдҫӣеҺҹеҺӮзӣ–з« еҗҲдҪңз”іжҳҺпјӣ

8гҖҒиҖғиҷҺеҲ°жҲ‘ж–№йғЁеҲҶз”өи„‘й…ҚзҪ®еҫҲдҪҺпјҢдёҡеҠЎзі»з»ҹдј—еӨҡдёҺзЁіе®ҡиҝҗиЎҢзҡ„йҮҚиҰҒжҖ§пјҢиҰҒжұӮжҠ•ж Үдә§е“Ғзҡ„е®ўжҲ·з«Ҝе®үиЈ…еҗҺжңҖеӨҡеҚ з”Ё30MзЎ¬зӣҳз©әй—ҙпјҢжңҖеӨҡ5Mзҡ„з—…жҜ’еә“еӨ§е°ҸпјҢж—ҘеёёеҶ…еӯҳеҚ з”ЁдёҚеҲ°10MпјҢжңүж•ҲиҠӮзңҒз”өи„‘иө„жәҗгҖӮе®һзҺ°еҜ№з»Ҳз«Ҝиө„жәҗеҚ з”ЁеҪұе“Қе°ҸпјҢи®©дҪҚдәҺдёҡеҠЎзі»з»ҹпјҢиҖҢжҹҘжқҖзҺҮй«ҳгҖӮ(йңҖжҸҗдҫӣеҺҹеҺӮеҮәе…·зҡ„зӣ–з« жқҗж–ҷиҜҒжҳҺ)

дә§ең°:еҢ—дә¬;зҪ‘з»ңж”ҜжҢҒ:зҪ‘з»ңзүҲ;еҠҹиғҪжҸҸиҝ°:зҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹV1.0жӢҘжңүй«ҳж•Ҳзҡ„з»Ҳз«Ҝз®ЎзҗҶгҖҒйҳІеҫЎеҠҹиғҪпјҢиғҪеӨҹйҖҡиҝҮвҖңжҺ§еҲ¶дёӯеҝғвҖқеҗ‘з»Ҳз«ҜжҙҫеҸ‘е®үе…Ёзӯ–з•ҘгҖҒ规иҢғеӨ–жҺҘи®ҫеӨҮдҪҝз”ЁгҖҒжҸҗдҫӣиҝңзЁӢжЎҢйқўжңҚеҠЎгҖҒиҝӣиЎҢејӮең°з»Ҳз«Ҝз®ЎзҗҶзӯүпјҢжӢҘжңүзӣҙжҺҘжӢҰжҲӘжјҸжҙһж”»еҮ»зҡ„вҖңзҪ‘з»ңе…ҘдҫөжӢҰжҲӘвҖқзӯүејәеӨ§еҠҹиғҪпјҢе°ҶдјҒдёҡзҪ‘з»ңзәіе…ҘдёҘеҜҶзҡ„йҳІжҺ§д№ӢдёӯпјҢзЎ®дҝқе®үе…Ёж— жӯ»и§’пјҢе……еҲҶж»Ўи¶іж”ҝеәң&дјҒдёҡз”ЁжҲ·еңЁзӣ®еүҚдә’иҒ”зҪ‘еЁҒиғҒзҺҜеўғдёӢзҡ„з”өи„‘з»Ҳз«ҜйҳІжҠӨйңҖжұӮгҖӮ;жҺҲжқғж–№ејҸ:з”өеӯҗйӮ®д»¶еҸ‘йҖҒжҺҲжқғеәҸеҲ—еҸ·пјҢдә’иҒ”зҪ‘дёӢиҪҪиҪҜ件дә§е“Ғ;зүҲжң¬еҸ·:зҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹV1.0пјҲWindowsзүҲпјү;дҪҝз”Ёжңҹйҷҗ:1е№ҙ;е”®еҗҺжңҚеҠЎ:(1)еҚҮзә§жңҚеҠЎ еңЁжңҚеҠЎжңҹеҶ…пјҢзҒ«з»’е…¬еҸёе°Ҷе…Қиҙ№дёәдҪҝз”ЁзҒ«з»’е…¬еҸёдә§е“ҒжҸҗдҫӣз—…жҜ’еә“е’Ңдә§е“ҒеҠҹиғҪзҡ„еҚҮзә§пјҢеҚҮзә§ж–№ејҸеҲҶдёәдёӨз§ҚжЁЎејҸпјҡ в‘ жҷәиғҪеҚҮзә§пјҡзҒ«з»’дә§е“ҒйҖҡиҝҮдә§е“ҒеҶ…зҡ„жҷәиғҪеҚҮзә§еҠҹиғҪзӣҙжҺҘй“ҫжҺҘеҲ°зҒ«з»’е…¬еҸёдә§е“ҒеҚҮзә§жңҚеҠЎеҷЁпјҢе®һзҺ°дә§е“Ғз—…жҜ’еә“е’ҢеҠҹиғҪзҡ„еҚҮзә§гҖӮ в‘ЎжүӢеҠЁеҚҮзә§еҢ…дёӢиҪҪпјҡз”ЁжҲ·еңЁиҺ·еҫ—зҒ«з»’вҖңдә§е“ҒжҺҲжқғд№ҰвҖқеҗҺпјҢеҸҜд»ҘйҖҡиҝҮIDеҸ·д»ҺзҒ«з»’зҪ‘з«ҷдә§е“ҒеҚҮзә§йЎөйқўдёӢиҪҪжүӢеҠЁеҚҮзә§еҢ…иҝӣиЎҢз—…жҜ’еә“е’Ңдә§е“ҒеҠҹиғҪзҡ„еҚҮзә§гҖӮ (2)е’ЁиҜўжңҚеҠЎ в‘ жңҚеҠЎеҶ…е®№ a)еҜ№з”ЁжҲ·пјҲеҚіз”Іж–№пјҢдёӢеҗҢпјүеңЁдә§е“ҒдҪҝз”ЁдёӯеҮәзҺ°зҡ„й—®йўҳиҝӣиЎҢз”өиҜқж”ҜжҢҒ并жҸҗдҫӣи§ЈеҶіж–№жЎҲпјӣ b)еҜ№з”ЁжҲ·еңЁжңҚеҠЎжңҹеҶ…еҮәзҺ°зҡ„з—…жҜ’й—®йўҳиҝӣиЎҢз”өиҜқж”ҜжҢҒ并жҸҗдҫӣи§ЈеҶіж–№жЎҲпјӣ c)еҜ№з”ЁжҲ·ж—©жңҹжІЎжңүзЎ®и®Өи§ЈеҶізҡ„й—®йўҳиҝӣиЎҢи·ҹиёӘеӣһи®ҝпјӣ d)дёҚе®ҡжңҹз”өиҜқеӣһи®ҝз”ЁжҲ·пјҢдәҶи§Јз”ЁжҲ·дҪҝз”Ёжғ…еҶөе’ҢйңҖжұӮпјӣ e)жҠҖжңҜиө„ж–ҷдёӢиҪҪпјӣ f)з—…жҜ’ж ·жң¬жҸҗеҸ–е’ҢеӨ„зҗҶ в‘ЎжңҚеҠЎж–№ејҸ з”өиҜқе’ЁиҜўжңҚеҠЎпјҡ400-998-3555дә’иҒ”зҪ‘ж”ҜжҢҒпјҡйӮ®д»¶гҖҒBBSеңЁзәҝж”ҜжҢҒгҖҒзҪ‘з«ҷдҝЎжҒҜжңҚеҠЎ жіЁпјҡз”ЁжҲ·зҷ»еҪ•зҒ«з»’е…¬еҸёзҪ‘еқҖпјҡhttps://www.huorong.cn/зҷ»еҪ•зӣёеә”е…ҘеҸЈеҚіеҸҜиҺ·еҸ–зӣёеә”дә’иҒ”зҪ‘ж”ҜжҢҒжңҚеҠЎгҖӮ в‘ўжңҚеҠЎж ҮеҮҶ a)з”өиҜқжңҚеҠЎж—¶й—ҙдёәпјҡ7Г—8 b)дә’иҒ”зҪ‘ж”ҜжҢҒж—¶й—ҙпјҡ7Г—8;

еқ—дҪ“зі»вҳ…еҢ…еҗ«зҒ«з»’е®үиЈ…з»Ҳз«Ҝз®ЎзҗҶеҗҺеҸ°д»ҘеҸҠе…ЁжЁЎеқ—еҠҹиғҪпјҲеҸҚз—…жҜ’еј•ж“ҺгҖҒеӨҡеұӮж¬Ўдё»еҠЁйҳІеҫЎзі»з»ҹгҖҒз—…жҜ’йҳІеҫЎгҖҒзі»з»ҹйҳІеҫЎгҖҒзҪ‘з»ңйҳІеҫЎгҖҒи®ҫеӨҮжҺ§еҲ¶зӯүпјүгҖӮ

дҪ“зі»жһ¶жһ„пјҡиҰҒжұӮйҮҮз”ЁB/Sжһ¶жһ„пјҢз”ұжҺ§еҲ¶дёӯеҝғгҖҒзі»з»ҹдёӯеҝғгҖҒе®ўжҲ·з«ҜдёүдёӘжЁЎеқ—з»„жҲҗйҳІз—…жҜ’дҪ“зі»пјҢз®ЎзҗҶе‘ҳйҖҡиҝҮжөҸи§ҲеҷЁзҷ»еҪ•жҺ§еҲ¶дёӯеҝғпјҢеҚіеҸҜеҜ№зі»з»ҹиҝӣиЎҢз®ЎзҗҶгҖӮ

иҰҒжұӮжҺ§еҲ¶дёӯеҝғе’Ңе®ўжҲ·з«ҜеқҮж”ҜжҢҒWindows 7гҖҒWindows 8гҖҒWindows 10гҖҒWindows Server 2003гҖҒWindows

Server 2008гҖҒWindows Server 2012гҖҒWindows Server 2016гҖҒWindows Server 2019гҖӮ

иҰҒжұӮе®ўжҲ·з«Ҝж”ҜжҢҒCentOSгҖҒUbuntuгҖҒSUSEгҖҒDeepinзӯүдё»жөҒLinuxеҸ‘иЎҢж“ҚдҪңзі»з»ҹпјҢйңҖиҰҒGNU libc 2.12еҸҠд»ҘдёҠзүҲжң¬

е®үиЈ…йғЁзҪІпјҡвҳ…иҰҒжұӮеҶ…зҪ®жҺ§еҲ¶дёӯеҝғй…ҚзҪ®е·Ҙе…·пјҢ

еҸҜеҜ№жҺ§еҲ¶дёӯеҝғеҸӮж•°иҝӣиЎҢдҝ®ж”№е’Ңзӣёеә”й…ҚзҪ®гҖӮ

вҳ…иҰҒжұӮе®ўжҲ·з«ҜйғЁзҪІж”ҜжҢҒжң¬ең°йғЁзҪІгҖҒзҪ‘йЎөи®ҝй—®йғЁзҪІгҖҒеҹҹжҺЁйҖҒе®үиЈ…ж–№ејҸпјҢиғҪиҝңзЁӢеҜ№з»Ҳз«ҜжҺЁйҖҒе®үиЈ…еә”з”ЁиҪҜ件гҖӮ

вҳ…иҰҒжұӮжҸҗдҫӣе®үиЈ…жңҚеҠЎпјҢжүҖжңүз»Ҳз«ҜеҸҠжңҚеҠЎеҷЁзҡ„е®Ңж•ҙе®үиЈ…гҖӮ

вҳ…иҰҒжұӮе®ўжҲ·з«Ҝе®үиЈ…еҗҺеҚ з”Ё30MзЎ¬зӣҳз©әй—ҙпјҢз—…жҜ’еә“еӨ§е°ҸдёҚи¶…иҝҮ5MпјҢж—ҘеёёеҶ…еӯҳеҚ з”ЁдёҚеҲ°10MпјҢжңүж•ҲиҠӮзңҒз”өи„‘иө„жәҗгҖӮ

жҺ§еҲ¶дёӯеҝғе№іеҸ°з®ЎзҗҶпјҡиҰҒжұӮжҺ§еҲ¶дёӯеҝғж”ҜжҢҒзӣҙи§Ӯзҡ„еұ•зӨәз»Ҳз«ҜдҝЎжҒҜгҖҒз—…жҜ’и¶ӢеҠҝз»ҹи®ЎгҖҒз—…жҜ’зұ»еһӢжҺ’иЎҢгҖҒз—…жҜ’жҺ’иЎҢгҖҒз»Ҳз«ҜеҚұйҷ©жҺ’иЎҢзӯүе…ЁзҪ‘з»ҹи®Ўжғ…еҶөгҖӮ并йҡҸж—¶еҜ№зҪ‘з»ңдёӯеЁҒиғҒеҸ‘з”ҹзҡ„жғ…еҶөиҝӣиЎҢжҹҘиҜўпјҢиғҪз»„еҗҲж—¶й—ҙгҖҒIPгҖҒжңәеҷЁеҗҚгҖҒз—…жҜ’еҗҚз§°гҖҒз—…жҜ’зұ»еһӢзӯүдҝЎжҒҜе…Ёж–№дҪҚе®ҡдҪҚгҖҒеұ•зӨәгҖӮ

иҰҒжұӮиғҪеӨҹеҜ№е®ўжҲ·з«ҜиҝӣиЎҢз»ҹдёҖз®ЎзҗҶпјҢз»ҹдёҖдёӢиҫҫжҢҮд»ӨгҖӮ

иҰҒжұӮж”ҜжҢҒеҜ№з»Ҳз«ҜиҝӣиЎҢеҲҶз»„еҸҠжү№йҮҸеҲҶз»„пјҢж”ҜжҢҒеҲҶз»„еҜје…ҘгҖҒеҜјеҮәгҖӮиҰҒжұӮж”ҜжҢҒеҜ№з»Ҳз«ҜиҝӣиЎҢеҚ•/еӨҡж Үзӯҫж Үи®°пјҢиҝӣиЎҢйғЁеҲҶж“ҚдҪңпјҢж–№дҫҝз®ЎзҗҶгҖӮ

иҰҒжұӮж”ҜжҢҒе®ўжҲ·з«Ҝдё»еҠЁеҚҮзә§еҸҠе№іеҸ°еҚіж—¶/е®ҡж—¶жҺЁйҖҒеҚҮзә§пјӣе№іеҸ°ж”ҜжҢҒе®ўжҲ·з«ҜеҚҮзә§еҢ…дёҠдј еҸҠй…ҚзҪ®http(s)/ftpиҝңз«ҜеҗҢжӯҘж–№ејҸпјҢжӣҙж–°е®ўжҲ·з«ҜеҚҮзә§еҢ…пјҢеҸҜд»Ҙж №жҚ®дёҚеҗҢзҪ‘з»ңзҺҜеўғжҸҗдҫӣеңЁзәҝиҺ·еҸ–е’Ңйҡ”зҰ»зҪ‘иҺ·еҸ–зӣёеә”е·Ҙе…·гҖӮ

иҰҒжұӮж”ҜжҢҒеҚ•/еӨҡе®ўжҲ·з«ҜдёҚеҗҢз®ЎзҗҶдёӯеҝғиҝҒ移гҖӮ

вҳ…иҰҒжұӮе®ҡеҲ¶зӯ–з•ҘеҢ…жӢ¬з—…жҜ’йҳІеҫЎпјҲж–Ү件е®һж—¶зӣ‘жҺ§гҖҒжҒ¶ж„ҸиЎҢдёәзӣ‘жҺ§гҖҒUзӣҳдҝқжҠӨгҖҒдёӢиҪҪдҝқжҠӨгҖҒйӮ®д»¶зӣ‘жҺ§пјүгҖҒзі»з»ҹйҳІеҫЎпјҲзі»з»ҹеҠ еӣәгҖҒиҪҜ件е®үиЈ…жӢҰжҲӘгҖҒжөҸи§ҲеҷЁдҝқжҠӨпјүгҖҒзҪ‘з»ңйҳІеҫЎпјҲй»‘е®ўе…ҘдҫөжӢҰжҲӘгҖҒеҜ№еӨ–ж”»еҮ»жЈҖжөӢгҖҒжҒ¶ж„ҸзҪ‘з«ҷжӢҰжҲӘгҖҒIPеҚҸи®®жҺ§еҲ¶гҖҒIPй»‘еҗҚеҚ•пјүзӯүпјҢеҸҜд»Ҙж №жҚ®йғЁй—ЁйңҖжұӮе®ҡеҲ¶дёҚеҗҢзҡ„зӯ–з•ҘгҖӮ

йҳІз—…жҜ’жјҸжү«пјҡиҰҒжұӮж”ҜжҢҒжјҸжҙһйӣҶдёӯдҝ®еӨҚгҖҒз»ҹдёҖдҝ®еӨҚй«ҳеҚұжјҸжҙһгҖҒз»ҹдёҖдҝ®еӨҚжүҖжңүжјҸжҙһпјҢ并еұ•зӨәд»ҘеҒҡиЎҘдёҒе’ҢжңӘеҒҡиЎҘдёҒзҡ„дҝЎжҒҜгҖӮиҰҒжұӮж”ҜжҢҒй…ҚзҪ®иЎҘдёҒд»ҺжҺ§еҲ¶дёӯеҝғдёӢиҪҪ/д»ҺеӨ–зҪ‘дёӢиҪҪдёӨз§Қж–№ејҸ

иҰҒжұӮж”ҜжҢҒжңҚеҠЎеҷЁеёҰе®Ҫи®ҫзҪ®пјҢеҸҜйҷҗеҲ¶жңҖеӨ§е№¶еҸ‘ж•°д»ҘеҸҠеҚ•дёӘз»Ҳз«ҜжңҖеӨ§дёӢиҪҪйҖҹеәҰпјҢеҸҜйҒҝе…ҚеёҰе®Ҫи¶…иҝҮжңҖеӨ§иҙҹиҚ·гҖӮ

иҰҒжұӮе…·жңүеҸҚз—…жҜ’еә•еұӮжҠҖжңҜпјҢеҸҚз—…жҜ’еј•ж“Һдёәжң¬ең°еҸҚз—…жҜ’еј•ж“ҺпјҢдёҚдҫқиө–дә‘пјҲиҒ”зҪ‘ж—¶зҡ„з—…жҜ’жҹҘжқҖиғҪеҠӣдёҺж–ӯзҪ‘ж—¶зҡ„з—…жҜ’жҹҘжқҖиғҪеҠӣдёҖиҮҙпјүгҖӮе…·жңүиҪ»йҮҸзә§зҡ„з—…жҜ’еә“пјҢеҚҙжңүиҫғејәзҡ„з—…жҜ’жҹҘжқҖиғҪеҠӣгҖӮ

вҳ…иҰҒжұӮеҸҚз—…жҜ’еј•ж“Һе…·жңүиҷҡжӢҹжІҷзӣ’жҠҖжңҜпјҢиғҪеҜ№еҫ…жү«жҸҸзҡ„PEж ·жң¬еә”з”ЁйҖҡз”Ёи„ұеЈіе’ҢеҠЁжҖҒиЎҢдёәжү«жҸҸжҠҖжңҜпјҢз”Ёиҫғе°‘зҡ„и®°еҪ•пјҢй•ҝжңҹгҖҒжңүж•Ҳең°жЈҖеҮә家ж—ҸжҖ§ж ·жң¬гҖӮиҰҒжұӮиҷҡжӢҹжІҷзӣ’жҺҘиҝ‘зңҹе®һ CPU зҡ„жү§иЎҢж•ҲзҺҮе’Ңй«ҳиҝҳеҺҹеәҰзҡ„ж“ҚдҪңзі»з»ҹзҺҜеўғд»ҝзңҹдё”е…·жңүеҫҲејәзҡ„жҠ—е№Іжү°иғҪеҠӣгҖӮ

вҳ…иҰҒжұӮе…·жңүзі»з»ҹеҠ еӣәеҠҹиғҪпјҢйҳ»жӯўжҹҗдәӣжөҒж°“гҖҒе№ҝе‘ҠзЁӢеәҸеҜ№з”өи„‘зі»з»ҹзҡ„жҒ¶ж„ҸзҜЎж”№зӯүиЎҢдёәпјҢжҸҗдҫӣдёҖеҘ—е…Ёж–№дҪҚзҡ„еҠ еӣәж–№жЎҲпјҢдҝқжҠӨз”өи„‘зі»з»ҹеҗ„дёӘе®үе…Ёе…ій”®зӮ№гҖӮе…¶дёӯй»ҳи®ӨејҖеҗҜж–Ү件йҳІжҠӨ10йЎ№гҖҒжіЁеҶҢиЎЁдҝқжҠӨ27йЎ№гҖҒеҚұйҷ©еҠЁдҪңжӢҰжҲӘ2йЎ№гҖҒжү§иЎҢйҳІжҠӨ14йЎ№гҖҒиҝӣзЁӢйҳІжҠӨ2йЎ№гҖҒз—…жҜ’е…Қз–«6йЎ№гҖӮ

йҳІзҒ«еўҷвҳ…иҰҒжұӮе…·жңүй»‘е®ўе…ҘдҫөжӢҰжҲӘеҠҹиғҪпјҢжЈҖжөӢйҖҡиҝҮзҪ‘з»ңдј иҫ“зҡ„ж•°жҚ®еҢ…дёӯжҳҜеҗҰеҢ…еҗ«ж•Ҹж„ҹе…ҘдҫөдҝЎжҒҜпјҢд»ҺиҖҢдёҖе®ҡзЁӢеәҰдёҠйҒҝе…Қз”өи„‘йҒӯеҲ°й»‘е®ўе…ҘдҫөгҖӮзӣҙжҺҘд»ҺзҪ‘з»ңеұӮйҳІеҫЎWanncryгҖҒMS 08-067зӯүжјҸжҙһж”»еҮ»

вҳ…иҰҒжұӮе…·жңүIPеҚҸи®®жҺ§еҲ¶пјҢеҪ“йңҖиҰҒжҺ§еҲ¶зҪ‘з»ңи®ҝй—®зҡ„е…·дҪ“еҠЁдҪңпјҢйҖҡиҝҮеңЁIPеҚҸи®®еұӮжҺ§еҲ¶ж•°жҚ®еҢ…иҝӣз«ҷгҖҒеҮәз«ҷиЎҢдёәпјҢ并且й’ҲеҜ№иҝҷдәӣиЎҢдёәеҒҡ规еҲҷеҢ–зҡ„жҺ§еҲ¶гҖӮ

жЎҢйқўз®ЎжҺ§вҳ…иҰҒжұӮе…·жңүи®ҫеӨҮжҺ§еҲ¶еҠҹиғҪпјҢеҸҜз®ЎжҺ§UзӣҳгҖҒдҫҝжҗәи®ҫеӨҮгҖҒUSBж— зәҝзҪ‘еҚЎгҖҒUSBжңүйҷҗзҪ‘еҚЎгҖҒжү“еҚ°жңәгҖҒе…үй©ұгҖҒи“қзүҷи®ҫеӨҮ

жңҚеҠЎеҢәеҹҹпјҡ

еӣӣе·қзҒ«з»’ жҲҗйғҪзҒ«з»’ иҘҝи—ҸзҒ«з»’ йҮҚеәҶзҒ«з»’иҙөе·һзҒ«з»’ иҙөйҳізҒ«з»’ дә‘еҚ—зҒ«з»’ жҳҶжҳҺзҒ«з»’

еӣӣе·қsynology: еҫ·йҳізҒ«з»’ з»өйҳізҒ«з»’пјҢж”ҖжһқиҠұзҒ«з»’пјҢиҘҝжҳҢзҒ«з»’пјҢйӣ…е®үзҒ«з»’пјҢеҶ…жұҹзҒ«з»’пјҢиө„йҳізҒ«з»’пјҢеҚ—е……зҒ«з»’пјҢзңүеұұзҒ«з»’пјҢд№җеұұзҒ«з»’пјҢиҮӘиҙЎзҒ«з»’ жіёе·һзҒ«з»’ е№ҝе…ғзҒ«з»’ йҒӮе®ҒзҒ«з»’ е®ңе®ҫзҒ«з»’ е№ҝе®үзҒ«з»’ иҫҫе·һзҒ«з»’ йӣ…е®үзҒ«з»’ е·ҙдёӯзҒ«з»’ иө„йҳізҒ«з»’ ж”ҖжһқиҠұзҒ«з»’ еҮүеұұеҪқж—ҸиҮӘжІ»е·һзҒ«з»’ з”ҳеӯңи—Ҹж—ҸиҮӘжІ»е·һзҒ«з»’ йҳҝеққи—Ҹж—ҸзҫҢж—ҸиҮӘжІ»е·һзҒ«з»’

иҙөе·һзҒ«з»’пјҡиҙөйҳізҒ«з»’ гҖҒе…ӯзӣҳж°ҙзҒ«з»’гҖҒйҒөд№үзҒ«з»’гҖҒе®үйЎәзҒ«з»’гҖҒй“ңд»ҒзҒ«з»’гҖҒжҜ•иҠӮзҒ«з»’гҖӮ й»”еҚ—зҒ«з»’ гҖҒй»”иҘҝеҚ—зҒ«з»’гҖҒиҙөе·һй»”дёңеҚ—зҒ«з»’

йҮҚеәҶзҒ«з»’ еҗҲе·қзҒ«з»’ еҚ—е·қзҒ«з»’

жҪјеҚ—зҒ«з»’ й“ңжўҒзҒ«з»’ й•ҝеҜҝзҒ«з»’ з’§еұұзҒ«з»’ иҚЈжҳҢзҒ«з»’ з¶ҰжұҹзҒ«з»’ еӨ§и¶ізҒ«з»’ жӯҰйҡҶзҒ«з»’ еһ«жұҹзҒ«з»’ еҘүиҠӮзҒ«з»’

дё°йғҪзҒ«з»’ еҹҺеҸЈзҒ«з»’ е·«жәӘзҒ«з»’ дә‘йҳізҒ«з»’ й…үйҳізҒ«з»’ е·«еұұзҒ«з»’ жўҒе№ізҒ«з»’ еҪӯж°ҙзҒ«з»’ з§ҖеұұзҒ«з»’ зҹіжҹұзҒ«з»’ ејҖеҺҝзҒ«з»’

жҳҶжҳҺзҒ«з»’гҖҒжӣІйқ–зҒ«з»’гҖҒзҺүжәӘзҒ«з»’гҖҒ дҝқеұұзҒ«з»’ гҖҒжҳӯйҖҡзҒ«з»’ гҖҒдёҪжұҹзҒ«з»’ гҖҒжҷ®жҙұзҒ«з»’гҖҒ дёҙжІ§зҒ«з»’гҖӮ

ж–ҮеұұеЈ®ж—ҸиӢ—ж—ҸиҮӘжІ»е·һпјҲж–ҮеұұзҒ«з»’пјү гҖҒзәўжІіе“Ҳе°јж—ҸеҪқж—ҸиҮӘжІ»е·һпјҲзәўжІізҒ«з»’пјү гҖҒиҘҝеҸҢзүҲзәіеӮЈж—ҸиҮӘжІ»е·һгҖҒпјҲиҘҝеҸҢзүҲзәізҒ«з»’пјү жҘҡйӣ„еҪқж—ҸиҮӘжІ»е·һпјҲжҘҡйӣ„зҒ«з»’пјүгҖҒ еӨ§зҗҶзҷҪж—ҸиҮӘжІ»е·һпјҲеӨ§зҗҶзҒ«з»’пјүгҖҒ еҫ·е®ҸеӮЈж—ҸжҷҜйўҮж—ҸиҮӘжІ»е·һпјҲеҫ·е®ҸзҒ«з»’пјүгҖҒ жҖ’жұҹеӮҲеғіж—ҸиҮӘжІ»е·һпјҲжҖ’жұҹзҒ«з»’пјүгҖҒ иҝӘеәҶи—Ҹж—ҸиҮӘжІ»е·һпјҲиҝӘеәҶзҒ«з»’пјү

еӣӣе·қ жҲҗйғҪ зҒ«з»’ д»ЈзҗҶпјҡ

еҢ—дә¬зҒ«з»’зҪ‘з»ң科жҠҖжңүйҷҗе…¬еҸёпјҢзҒ«з»’жҲҗйғҪжё йҒ“д»ЈзҗҶе•Ҷжңүе“ӘдәӣпјӣзҒ«з»’жё йҒ“д»ЈзҗҶе•Ҷжңүе“ӘдәӣпјӣзҒ«з»’natд»ЈзҗҶдёҠзҪ‘пјӣзҒ«з»’д»ЈзҗҶе•Ҷиө„иҙЁжҹҘиҜўпјӣзҒ«з»’жҖ»д»ЈжҖҺд№Ҳж ·пјӣзҒ«з»’зҡ„жё йҒ“жңүе“ӘдәӣпјӣзҒ«з»’йҮ‘зүҢд»ЈзҗҶпјӣзҒ«з»’жҲҗйғҪйҮ‘зүҢз»Ҹй”Җе•ҶпјӣзҒ«з»’еӣӣе·қйҮ‘зүҢз»Ҹй”Җе•ҶпјӣзҒ«з»’йҮ‘зүҢд»ЈзҗҶе•ҶпјӣзҒ«з»’йҮ‘зүҢ жҲҗйғҪзҒ«з»’科жҠҖжңүйҷҗе…¬еҸё

зҒ«з»’科жҠҖжҲҗйғҪеҲҶе…¬еҸё зҒ«з»’жҲҗйғҪеҢәдё»з®ЎжҳҜи°Ғ зҒ«з»’жҲҗйғҪ

зҒ«з»’жҲҗйғҪеҠһдәӢеӨ„ зҒ«з»’жҲҗйғҪзҪ‘з»ңе®үе…Ё

зҒ«з»’жҲҗйғҪд»ЈзҗҶе•Ҷжңүе“Әдәӣ зҒ«з»’жҲҗйғҪйҳІзҒ«еўҷ

зҒ«з»’дә§е“Ғзәҝпјҡ

зҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹпјҲ200з”ЁжҲ·/3е№ҙжӯЈзүҲжҺҲжқғпјү

зҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹйҮҮиҙӯйЎ№зӣ®

зҒ«з»’дјҒдёҡе®үе…ЁиҪҜ件пјҢзҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹV1.0зүҲпјҲwindowsпјүйЎ№зӣ®пјҢзҒ«з»’е®үе…Ё,

зҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹV1.0пјҲWindowsзүҲпјү,зҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹиҪҜ件жңҚеҠЎпјҢзҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹпјҢзҒ«з»’е®үе…ЁиҪҜ件дјҒдёҡзүҲз»Ҳз«ҜжҺҲжқғжү©е®№пјҢзҒ«з»’е®үе…ЁиҠӮзӮ№жҺҲжқғпјҢзҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹLinuxзүҲпјҢзҒ«з»’з»Ҳз«Ҝе®үе…Ёз®ЎзҗҶзі»з»ҹwindowsзүҲпјҢзҒ«з»’е®үе…Ёз®ЎзҗҶиҪҜ件200з”ЁжҲ·

йӮ®з®ұпјҡseclab@huorong.cnпјҢзҒ«з»’дјҒдёҡзүҲ

зҒ«з»’дјҒдёҡзүҲеҚёиҪҪиҰҒеҜҶз ҒпјҢзҒ«з»’пјҢзҒ«з»’е®үе…ЁгҖҒEDR V1.0пјҢ

еҸӢе•Ҷпјҡ

йҮ‘еұұз»Ҳз«Ҝе®үе…Ёзі»з»ҹV9.0

жҲҗйғҪ科жұҮ科жҠҖжңүйҷҗе…¬еҸё вҖ” дё“дёҡдјҒдёҡзә§е®үе…ЁгҖҒдә‘и®Ўз®—дёҺITеҹәзЎҖжһ¶жһ„жңҚеҠЎе•Ҷ

ж— и®әжӮЁжҳҜи§ЈеҶідјҒдёҡзә§е®үе…ЁгҖҒдә‘и®Ўз®—пјҢиҝҳжҳҜITеҹәзЎҖжһ¶жһ„пјҢйғҪеҸҜд»ҘдҪҝжӮЁзҡ„ITжӣҙз®ҖеҚ•гҖҒжӣҙе®үе…ЁгҖҒжӣҙжңүд»·еҖј